Details

"Wie sicher sind meine Webapplikationen?" Diese Frage stellen sich viele IT-Verantwortliche und Geschäftsführer angesichts täglicher Berichte von Datendiebstahl und Cyber-Angriffen. Die Frage ist Ausdruck der Unsicherheit angesichts der enormen Komplexität der sicherheitstechnisch relevanten Appliaktionen, die von Unternehmen auf deren Webservern abgeboten werden und den oftmals fehlenden Maßnahmen zur aktiven Risikoreduktion. Diese Unsicherheit können wir Ihnen mit unserem yourIT-Sicherheitsaudit "Webapplikationen" nehmen.

Ein externes Audit besetzt dabei eine wichtige Schnittstelle, weil es die Sicht eines unabhängigen Auditors einbringt. Ohne Prüfung durch einen fachkundigen Außenstehenden würden Schwachstellen und Risiken möglicherweise verborgen bleiben (Stichwort "Betriebsblindheit"). Das aber würde bedeuten, dass ein Unternehmen über den tatsächlichen Zustand seiner Webapplikationen und eventueller Sicherheitslücken und Risiken im Unklaren bliebe.

Während des yourIT-Sicherheitsaudits "Webapplikationen" versetzen wir uns auch in die Lage eines Angreifers und prüfen Ihre ins Internet exponierten Systeme auf Schwachstellen. Dabei setzen wir auf modernste und automatisierte Schwachstellen-Scanner mit ausführlichen genormten Berichten statt manueller Suche mit subjektiv beeinflussten Ergebnissen. Ihr Vorteil: Das Sicherheitsaudit ist jederzeit wiederholbar und sie können dadurch Ihren kontinuierlichen Verbesserungsprozess (KVP) aufzeigen. Und es bleibt einfach viel mehr Zeit für die Beratung übrig - schließlich führt nur das zu einer tatsächlichen Optimierung.

Wir machen aber keinen klassischen Penetrationstest - dieser bedeutet unnötigen Stress für Ihre Systeme und ist meist gar nicht notwendig. Wenn Sie Ihr Auto zum TÜV bringen, muss der Prüfer ja auch nicht auf einem Rostfleck herumhämmern, bis ein Loch entsteht. Ihnen reicht der einfache Hinweis: "Da ist ein kritischer Rostfleck! Das ist ein Problem weil ... Bitte beheben Sie diese Schwachstelle auf folgende Weise ..."

Unsere Leistungen - Das tun wir für Sie

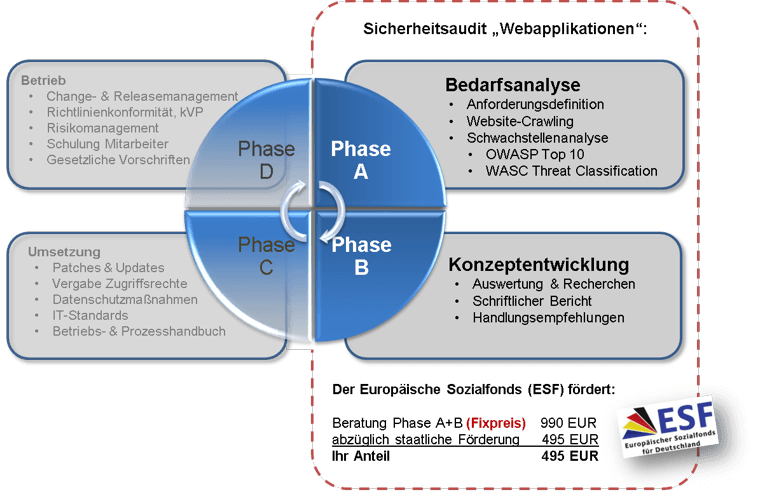

Ablauf unserer konzeptionellen Beratung Phase A+B:

- Vorbesprechung bestehender Probleme und der Unternehmenssituation (online);

- Feststellung Ist-Zustand des Unternehmens;

- Analyse der bestehenden Webapplikationen (Mapping);

- Automatisierte Schwachstellenanalyse der bestehenden Webapplikationen. Ausgehend von den OWASP Top 10 testen wir auf:

- Injection (SQL, LDAP, XPATH u.a.)

- Cross Site Scripting (XSS)

- Schlechte Authentifizierung und Session Management

- direkten Zugriff auf unzureichend gesicherte Objekte

- Cross Site Request Forgery (CSRF)

- unzureichende Konfiguration

- Insecure Cryptographic Storage

- ungesicherten direkten URL Zugriff

- unzureichende Sicherung der Transportschicht

- unsichere Redirects und Forwards

- Automatisierte Bewertung der Sicherheitslücken;

- Im Rahmen Ihres Qualitätsmanagements erstellen wir einen zusammenfassenden schriftlichen Beratungsberichts;

- proaktive Beratung der Ergebnisse und der daraus folgenden konkreten Handlungsempfehlungen / Maßnahmen (online).

Auf Wunsch unterstützt unser yourIT-scurITy-Team Sie im Rahmen eines Folgeauftrags in Phase C gerne bei der Behebung der gefundenen Schwachstellen und bei der Definition und Organisation künftiger Routineaufgaben in der IT-Sicherheit.

Ergebnis – Das bekommen Sie

- Einen detaillierten Bericht über die aktuellen Schwachstellen mit Anleitungen zu deren Beseitigung;

- Einen Maßnahmenkatalog mit priorisierten Maßnahmen zur Steigerung der Sicherheit ihrer Webapplikationen.

Nutzen – Was Sie davon haben

- Sie vermeiden strafrechtliche und haftungsrechtliche Konsequenzen;

- Es trägt wesentlich zur Existenzsicherung bei, da Fehler oder gar Ausfälle der Webapplikationen erheblich reduziert werden;

- Bei Verhandlungen mit potentiellen Kunden ist es ein Kriterium, das deren Vertrauen in die Lieferfähigkeit erhöht und damit zur bevorzugten Auftragsvergabe gegenüber Wettbewerbern führt.

Es ist Ihr idealer Einstieg in ein aktives IT-Risiko- und Changemanagement, welches letztendlich von einem kontinuierlichen Verbesserungsprozess (KVP) getragen wird.

Geringe Kosten durch staatliche Förderung

Wir bieten Ihnen die Durchführung der Phasen A Bedarfsanalyse + B Konzeptentwicklung zum Festpreis von 990 EUR netto an. Darin enthalten sind die oben erwähnten Leistungen für bis zu 2 externe IP-Adressen. Jede weitere externe IP-Adressen kostet zusätzlich nur 350 EUR.

Abzüglich 50% ESF-Fördermittel (Bedingungen siehe hier) bleibt ein Eigenanteil von nur 495 EUR.

Der Beratungsbericht und die Handlungsempfehlungen sind i.d.R. selbsterklärend. Auf Wunsch beraten unsere Security-Experten die Ergebnisse auch persönlich online oder vor Ort und unterstützen Sie bei der Umsetzung der Maßnahmen.